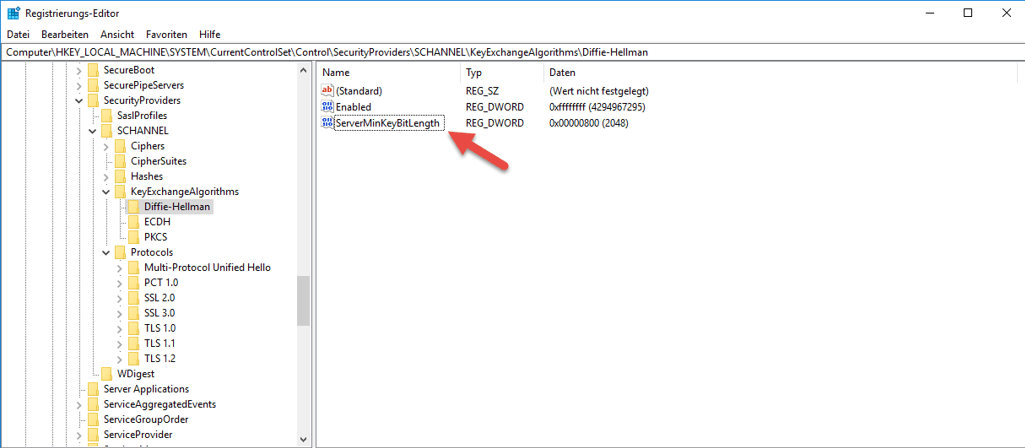

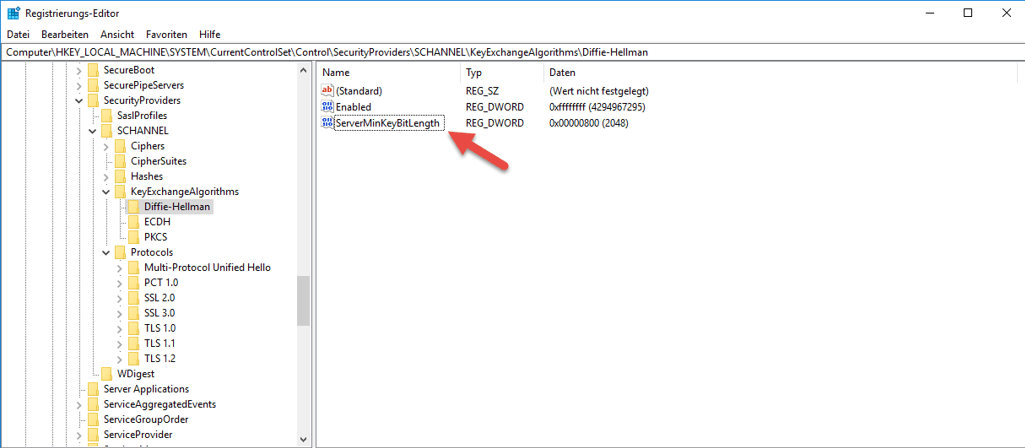

Diffie-Hellman Schlüssellänge Wer den Key-Exchange-Algorithmus „DH” einsetzt sollte darauf achten, dass die minimale Schlüssellänge auf 2048 Bit eingestellt ist. Mögliche Schlüssellängen sind: 1024, 2048, 3072

Weiterlesen

Diffie-Hellman Schlüssellänge Wer den Key-Exchange-Algorithmus „DH” einsetzt sollte darauf achten, dass die minimale Schlüssellänge auf 2048 Bit eingestellt ist. Mögliche Schlüssellängen sind: 1024, 2048, 3072

Weiterlesen

Outlook keine Free/Busy Anzeige Umgebung: Exchange 2016 in Verbindung mit Outlook 2010/2016. Server sowie Client sind TLS 1.2 gehärtet. Das Problem: In Outlook werden keine

Weiterlesen![[Microsoft][ODBC SQL Server Driver][DBMSLPCN] SSL Security error 3 MicrosoftODBC SQL Server DriverDBMSLPCN SSL Security error 1](https://www.der-windows-papst.de/wp-content/uploads/2018/10/MicrosoftODBC-SQL-Server-DriverDBMSLPCN-SSL-Security-error-1.png)

SQLSTATE: 08001 Dieses Problem kann beseitigt werden in dem „FIPS compliant algorithm to“ unter Local Security Policy –> Local Policies –> Security Options –> ‘System

WeiterlesenWenn die Mailbox eines Users auf einem Exchange Server 2016 (TLS 1.2 Default) gehostet wird, der Windows 7 Client auf TLS 1.2 umgestellt wurde, ohne

Weiterlesen

EAPOL – Extensible Authentication Protocol Over LAN Es gibt Umgebungen bzw. Anforderungen Server- und Client- Systeme zu härten. Dazu gehört z.B. die Umsetzung der Vorgaben aus

WeiterlesenWINHTTP TLS 1.2 Sobald das WINHTTP_OPTION_SECURE_PROTOCOLS unter TLS 1.2 zum Einsatz kommt und gegebenenfalls auf einen Fehler läuft ist folgendes zu prüfen: [HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] Siehe

Weiterlesen

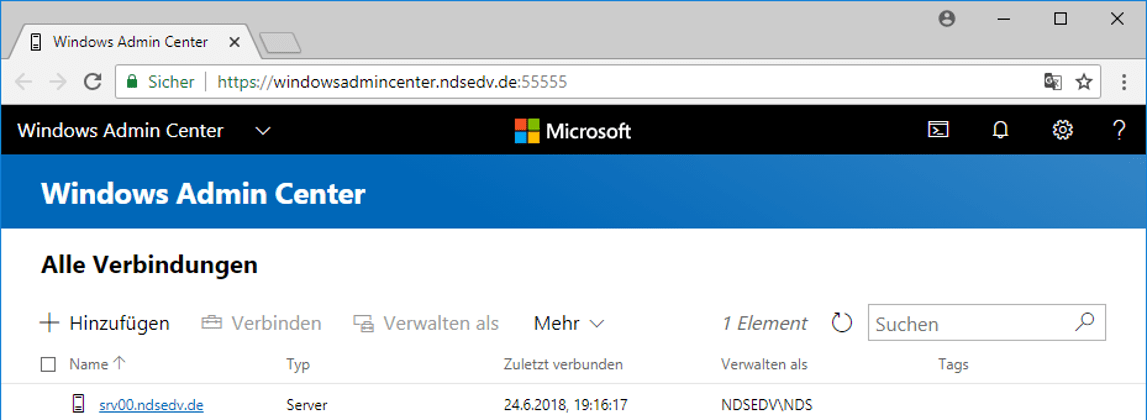

Installationsanleitung Windows Admin Center Das Windows Admin Center ist eine komplette Neuentwicklung zur zentralisierten Administration von Windows Servern. Das WAC setzt auf Powershell und deren

WeiterlesenAm 21. März 2018 wurde der neue TLS 1.3 Standard finalisiert. TLS steht für Transport Layer Security und ist der Nachfolger von SSL (Secure Socket

WeiterlesenECCCurve & Perfect Forward Secrecy Welche ECCKurven werden von einem System unterstützt und in welcher Reihenfolge. Mit dem Befehl CertUtil.exe –DisplayEccCurve lassen wir uns die

Weiterlesen# Konfiguration ermitteln [Net.ServicePointManager]::SecurityProtocol # Konfiguration einzeln setzen [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::TLS [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::TLS11[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::TLS12 # Konfiguration all in One [System.Net.ServicePointManager]::SecurityProtocol = [System.Net.SecurityProtocolType]::Tls, [System.Net.SecurityProtocolType]::Tls11,[System.Net.SecurityProtocolType]::Tls12

Weiterlesen(Get-TlsCipherSuite).Name Get-TlsCipherSuite -Name “TLS” Get-TlsCipherSuite -Name “SSL”

WeiterlesenHandshake zwischen Client und Server 1) Das ClientHello liefert dem Server eine Liste der unterstützten Protokollversionen /Varianten, die unterstützten Cipher Suites* in seiner bevorzugten Reihenfolge,

Weiterlesen