Wie schützt man sich vor einem Leak? WIP ist der Nachfolger (Erweiterung) von EDP (Enterprise Data Protection). Das dahinterstehende Konzept ist recht simpel. Der Benutzer

WeiterlesenSchlagwort: Schutz

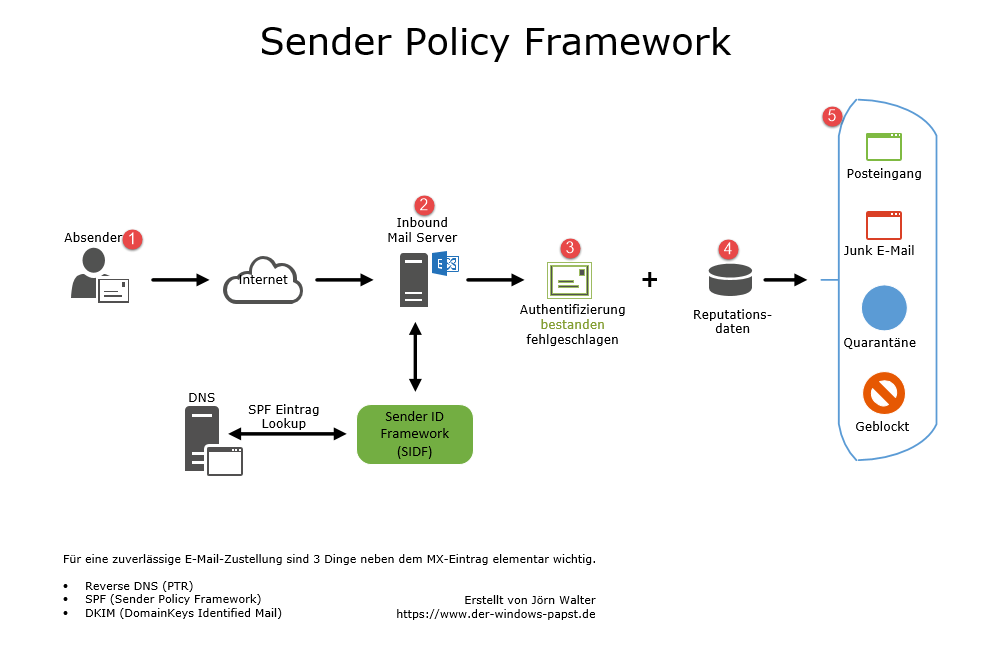

Sender ID Framework (SDIF)

SPF (Sender Policy Framework) Das SPF (Sender Policy Framework) ist ein Verfahren zur Sender-Authentifizierung und räumt dem empfangenden Mailserver die Möglichkeit ein, zu überprüfen, ob

Weiterlesen

IIS – Konfigurieren von HTTP Strict Transport Security

IIS – HSTS aktivieren Zur Steigerung der Sicherheit bereitgestellter Services, sollte HSTS und ein HTTP Redirect konfiguriert werden. HSTS erzwingt eine HTTPS Verbindung und verhindert

Weiterlesen

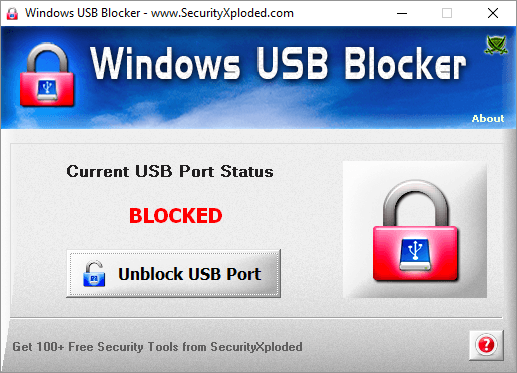

Windows USB Blocker Schutz vor Malware

Windows USB Blocker – Schützt vor Malware Attacken Falls die lokale AV Lösung keinen erweiterten Schutz für angeschlossene Geräte (Devices) mitbringt, kann das Tool Windows

Weiterlesen

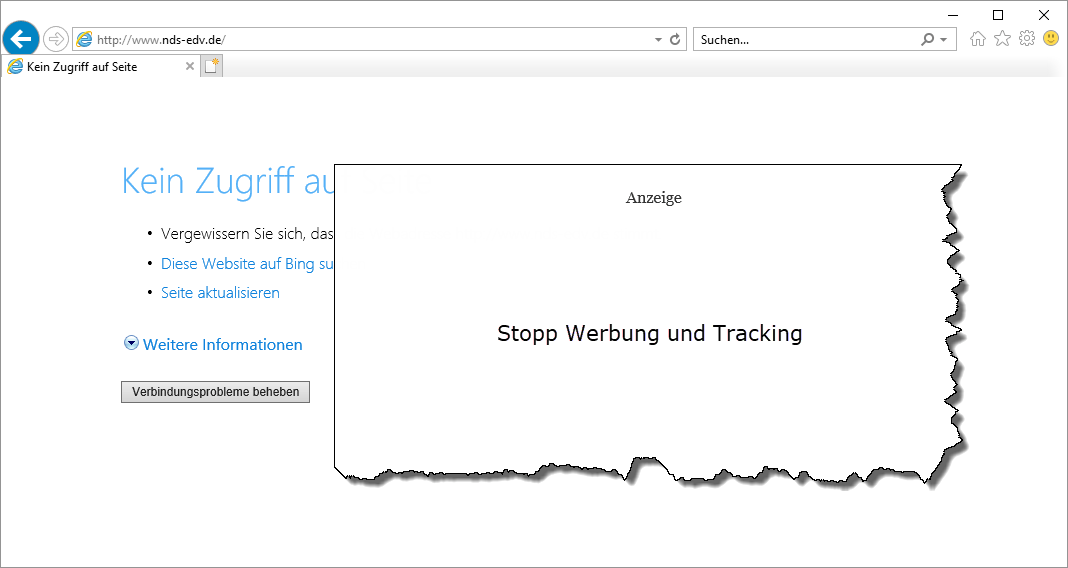

Werbung blockieren ohne Tools oder Add-ons

Schutz vor Anzeigen, Banner, Hijackern usw. Es gibt eine ganze Menge Möglichkeiten sich vor Werbung und unseriösen Webseiten zu schützen. Ich selbst nutze (Raspberry) Pi-Hole

Weiterlesen

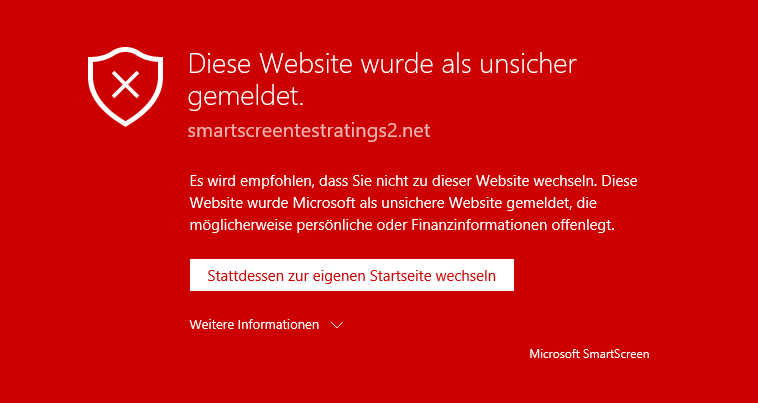

Windows SmartScreen auch für andere Browser aktivieren

Windows SmartScreen Protection Der SmartScreen Filter und Netzwerkschutz, schützt das System vor unbekannten also neuen Schädlingen, deren Signatur (Hash) in den Datenbanken von Microsoft noch

WeiterlesenWindows Schutz vor unerwünschter Software aktivieren PUA

Windows Defender PUA Protection Der Windows Defender verfügt über die Option, potenziell unerwünschte Software “PUAs” zu blockieren. Hierbei handelt es sich um die sogenannten Hucke-Pack-Programme,

Weiterlesen

Windows Passwörter und damit die Computer und das Netzwerk schützen

Was kann getan werden, um den Zugriff auf Computer oder Netzwerke zu schützen? Es gibt eine Vielzahl an Möglichkeiten den ungewollten Zugriff auf die Infrastruktur

WeiterlesenSchutzmaßnahmen PGP S/MIME unsicher

Ersten Schutzmaßnahmen vor (sicheren) unsicheren E-Mails (PGP S/MIME) Wie aus den Medien aktuell zu entnehmen ist, sind verschlüsselte E-Mails (PGP und S/MIME Verfahren) bedingt durch

WeiterlesenChrome Enterprise in Unternehmen verteilen

Chrome Enterprise Google bietet im Umgang mit dem Chrome Browser und der einfachen Verteilung im Unternehmen eine Menge an Tools und Möglichkeiten an. Auf der Webseite

Weiterlesen

Office Dokumente – Datei Hash erstellen und prüfen

Check Hash from Office Documents Mit diesem Oneliner erstellen wir einen Hash-Wert zur genannten Datei. Eine einzige Änderung am Dokument verändert den Wert sofort. Get-FileHash

WeiterlesenAnixis Password Policy Enforcer

Komplexe Domänen Kennwörter durchsetzen Die aktuellen Anforderungen an ein starkes Passwort kann über die Default Domain Policy nicht mehr erreicht werden. Aus diesem Grund benötigen

Weiterlesen