PrivadoVPN – Zero Log Policy Der schnellste und sicherste VPN Zugang ins Internet. PrivadoVPN mit Sitz in der Schweiz unterliegt den strengsten Datenschutzgesetzen der Welt.

Weiterlesen

PrivadoVPN – Zero Log Policy Der schnellste und sicherste VPN Zugang ins Internet. PrivadoVPN mit Sitz in der Schweiz unterliegt den strengsten Datenschutzgesetzen der Welt.

Weiterlesen

Der Antwortinhalt kann nicht analysiert werden, da das Internet Explorer-Modul nicht verfügbar ist Wenn bei Ausführen eines “Invoke-WebRequest” die Meldung angezeigt wird, dass das Internet

Weiterlesen

Ändern der IP-Adresse eines Domain Controllers Das Ändern der IP-Adresse ist schnell gemacht, aber wie geht man vor? Zu allererst sollte man mit den Netzwerkern

Weiterlesen

Wie lautet meine IP-Adresse Mit diesen Zeilen fragen wir unsere öffentliche IP-Adresse ab. Die Ausgabe kann später in etwaigen Skripten weiterverarbeitet werden. Auch die Geo-Informationen

Weiterlesen

NetBIOS NBT-NS deaktivieren NetBIOS NBT-NS ist ein weiteres Broadcast-Protokoll über TCP/IP gleich wie LLMNR. Leicht auszunutzen und somit gefährlich. Ich erwähne es deshalb, weil es

Weiterlesen

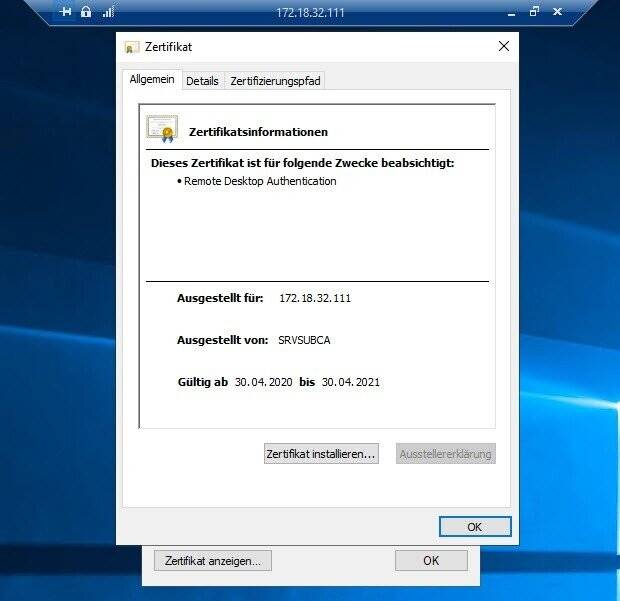

Zertifikat auf Basis einer RDP Vorlage beantragen falls es noch nicht existiert Mit meinem ersten Skript hatte ich ein Problem und bat in diesem Beitrag

Weiterlesen

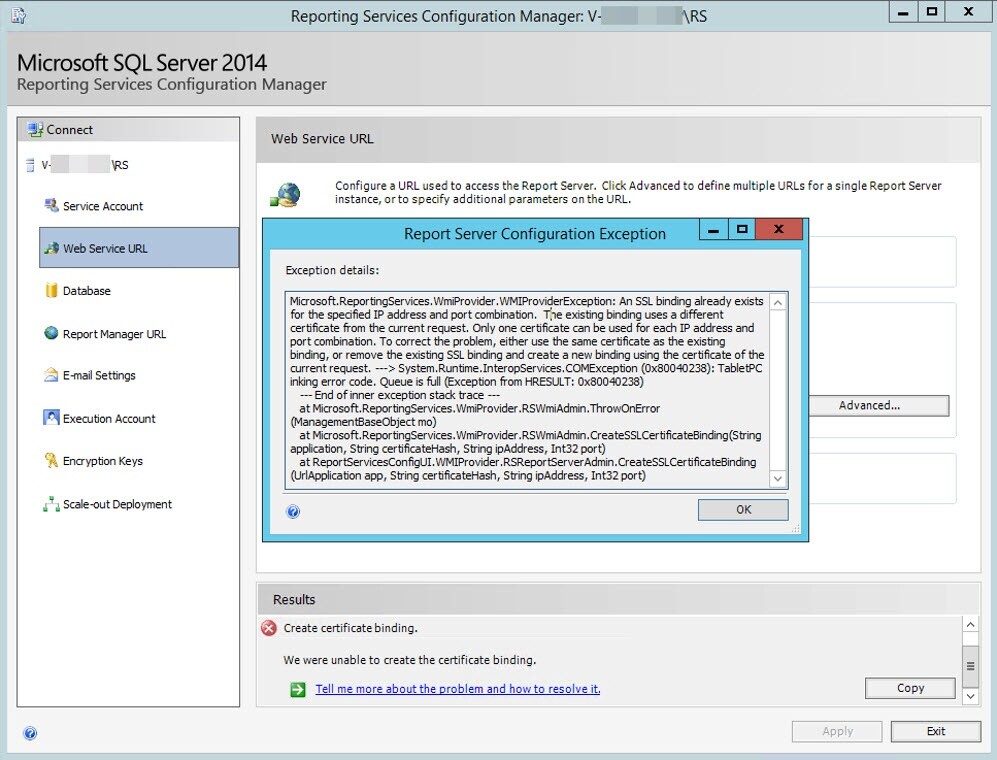

Report Server Configuration Exception Die Ausgangssituation: Reporting Services Configuration Manager Ein bereits aus dem Computerspeicher gelöschtes Zertifikat befand sich weiterhin im Zustand des tcp_Bindings. Somit

WeiterlesenLDAP Anfragen MaxPoolThreads Das Problem, welches hieraus entstehen kann ist wie folgt zu erklären. Bekommt der DC eine Anfrage zur Namensauflösung benötigt er für die

WeiterlesenEmotet lokale Sperrliste Um sich im Heimbereich abzusichern, empfehle ich die Bearbeitung der hosts Datei unter C:\Windows\system32\drivers\etc Entweder ihr fügt die angehängte Liste unterhalb der

WeiterlesenEmotet Ziel IP-Adressen blockieren Trend Micro und Symantec haben bereits über das C&C-Netzwerk berichtet. https://blog.trendmicro.de/emotet-mit-neuen-vermeidungstechniken-und-proxy-cc-servern/ https://www.symantec.com/blogs/threat-intelligence/evolution-emotet-trojan-distributor https://feodotracker.abuse.ch/blocklist/ Emotet wird über verschiedene Kanäle verbreitet, wie z.B.

WeiterlesenHMAILER Kommunikation verschlüsseln In diesem Dokument beschreibe ich Step by Step die Umstellung des HMAILERS auf SSL/TLS. Das Zertifikat (Keypair) trennen wir. Wir brauchen einmal

Weiterlesen

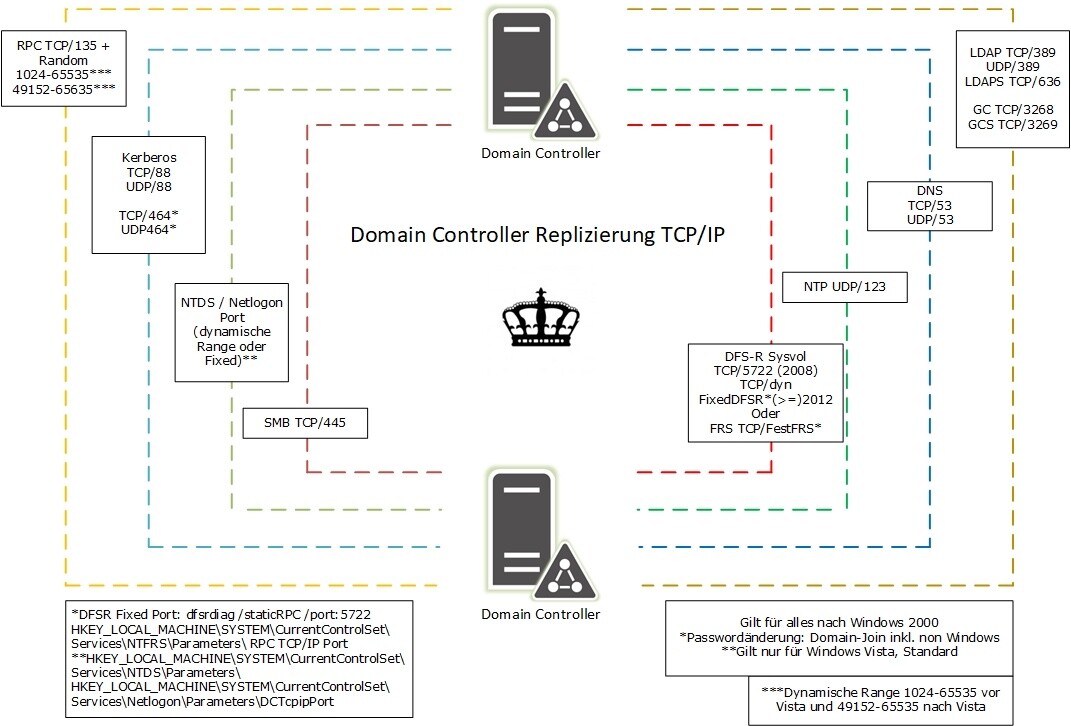

Active Directory Ports In diesem Dokument beschreibe ich die mir bekannten und wichtigen Ports für einen sicheren Betrieb des Active Directorys. Domain Controller Replizierung TCP/IP

Weiterlesen