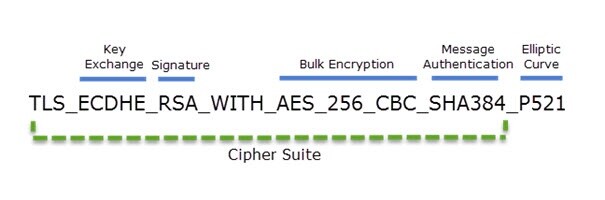

Aufbau einer Cipher Suite Was ist eine Cipher Suite? Eine Cipher-Suite (Chiffre) setzt sich aus mehreren Teilen zusammen. Jeder Satz ist repräsentativ für die spezifischen

Weiterlesen

Create Hash from File Mit wenig Aufwand lassen sich Hashwerte einer oder mehrere Dateien erzeugen. Je nach gewähltem Algorithmus variiert die benötigte Zeit. Datei Hashes

Weiterlesen

Die Identität des Remotecomputers Die Identität des Remotecomputers konnte aufgrund von Sicherheitszertifikatsproblemen nicht authentifiziert werden. Das Forsetzen des Vorgangs ist eventuell nicht sicher. Zertifikatswarnungen haben

Weiterlesen

Transport Layer Security 1.3 Das Ziel der Entwicklung des TLS-Protokolls war die Bereitstellung dreier wesentlicher Dienste: Verschlüsselung ein Dienst, der verschleiern soll, welche Daten von

Weiterlesen

GUI Key Length 4096 Bit Wer eine Zertifizierungsstelle aufsetzt wird bekanntlich wissen oder dann feststellen, das die Schlüssellänge (Key Length) auf 4096 Bit begrenzt ist.

Weiterlesen

Kerberos Ticketklau Das stehlen von Kerberos-Tickets ist nichts neues, mittlerweile aber auch nicht mehr so schwer. Sobald ein Benutzer in einer Domäne auf einem Server

Weiterlesen

Ein sicheres Passwort ist unerlässlich Was ist beim Erstellen eines Passworts eigentlich zu beachten? Sichere Passwörter schützen sensible Daten und unsere Privatsphäre. 7 Tricks für

Weiterlesen

Welche Cipher Suiten werden denn eingesetzt Jedes Windows System verfügt über individuelle Sätze von Cipher Suites. Diese könnt ihr bei Microsoft hier einsehen. Hier ein

WeiterlesenNicht verwaltete Dienstkonten sind unsicher Warum ist die Benutzung eines normalen Dienstkontos (Benutzer-Konto lokal oder Domäne) unsicher und nicht zu empfehlen. Gerade bei der Nutzung

WeiterlesenDatei Checksummen berechnen Mit dem Microsoft Tool fciv.exe „File Checksum Integrity Verifier“ erstellen wir Checksummen zur Prüfung der Datenintegrität. Gerade nach einer kleinen File Migration

Weiterlesen

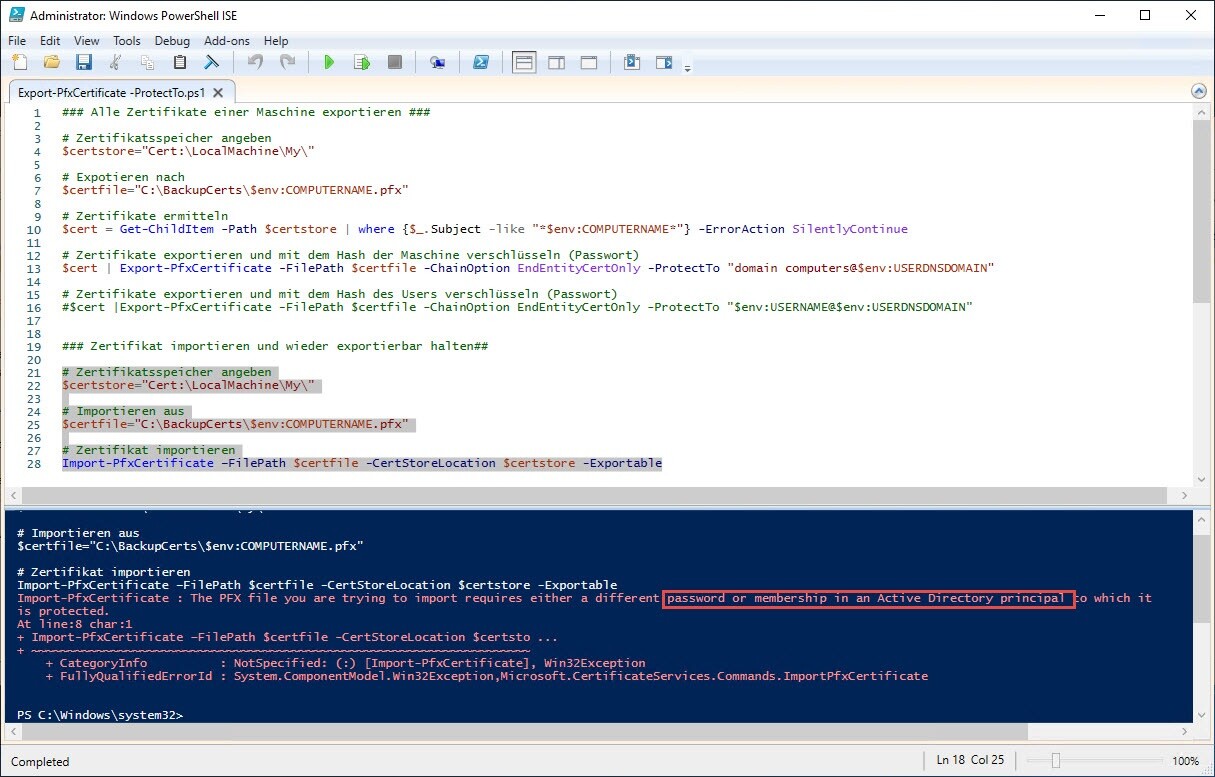

Alle Zertifikate einer Maschine exportieren und schützen Wir haben beim Exportieren von Zertifikaten die Möglichkeit diese mit einem Schutz zu versehen. Ich spreche nicht von

Weiterlesen

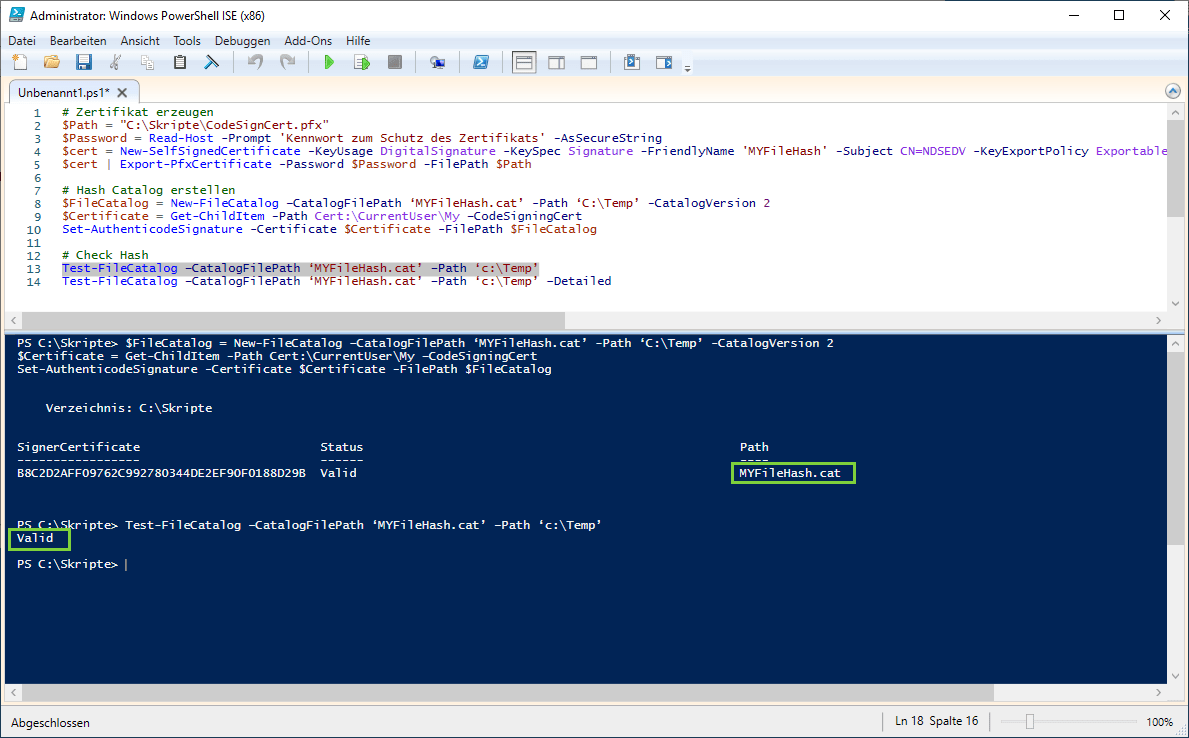

Authentizität einer Datei oder eines Ordners sicherstellen Mit Hilfe der Powershell und dem CMDLET NewFileCatalog erstellen wir einen Sicherheitskatalog zur Sicherstellung der Authentizität. Die Echtheit von

Weiterlesen