Verwendungszweck von Zertifikaten An dieser Stelle spreche ich nicht von der KeyUsage, sondern eher davon, wofür ein Zertifikat eingesetzt wird. Wenn man z.B. einen SQL-

Weiterlesen

Verwendungszweck von Zertifikaten An dieser Stelle spreche ich nicht von der KeyUsage, sondern eher davon, wofür ein Zertifikat eingesetzt wird. Wenn man z.B. einen SQL-

Weiterlesen

Mit Azure SQL arbeiten Hier findet ihr ein paar Zeilen, um mit Azure SQL zu arbeiten. Von der Installation eines SQL Azure-Servers bis zur Bereitstellung

Weiterlesen

Ascomp PDF Imager 2.0 Wer schon einmal ein PDF-Dokument unterzeichnen sollte, kennt das Problem: Wie wandle ich eine PDF in eine Bilddatei um, sodass ich

Weiterlesen

Create Hash from File Mit wenig Aufwand lassen sich Hashwerte einer oder mehrere Dateien erzeugen. Je nach gewähltem Algorithmus variiert die benötigte Zeit. Datei Hashes

Weiterlesen

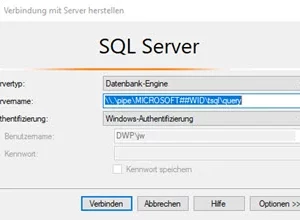

TDSSNIClient Initialization Failed with error Dieser Fehler kann darauf hindeuten, das es ein Problem mit den TCP Einstellungen (SQL Server Network Configuration) geben könnte, oder

Weiterlesen

Elliptic Curve Cryptography ECC-Zertifikate sind Nachfolger der RSA-Zertifikate. ECC-Zertifikate werden immer populärer, weil ihre geringen Schlüsselgrößen für weniger Rechenoperationen sorgen und dadurch wesentlich performanter sind,

Weiterlesen

Unsichere TLS Cipher Suites abschalten Unsichere Verschlüsselungssammlungen sind ein Grund dafür, das gewisse Services von einem Webbrowser verweigert werden können. SSL/TLS sind Protokolle, die eine

Weiterlesen

Schwache TLS Cipher Suites abschalten Disable all weak TLS Cipher Suites – Schwache Verschlüsselungssammlungen sind ein Grund dafür, das gewisse Services von einem Webbrowser verweigert

Weiterlesen

Microsoft Exchange Server Seit dem 08. November 2021 stehen die neuen Sicherheitsupdates für Exchange Server zur Verfügung. Zur Schließung der Schwachstellen (Remote Code Execution), sollten

Weiterlesen

Warum ist genau jetzt ein guter Zeitpunkt, sich den Faktor Mensch in der IT-Sicherheit (noch) genauer anzuschauen? Das vergangene Jahr war – nicht zuletzt durch

Weiterlesen

Was ist DCOM und wofür wird es eingesetzt? In diesem Artikel geht es speziell um die Härtung der Windows DCOM-Server Authentifizierung, aber vorher sollte man

Weiterlesen

Cannot register to the Apex Central server Für diese Fehlermeldung sind bereits ein paar hilfreiche Maßnahmen im Umgang mit Zertifikaten dokumentiert worden. Wenn die Registrierung

Weiterlesen