Absicherung von Windows Servern

Das Absichern von Domain Controllern und Member Servern ist entscheidend für die Sicherheit und Integrität der gesamten IT-Infrastruktur eines Unternehmens. Beide Servertypen haben zentrale Rollen im Netzwerk und sind potenzielle Ziele für Angriffe. Hier sind die Hauptgründe, warum die Absicherung (Windows Server 2025 Hardening) dieser Systeme wichtig ist:

1. Domain Controller (DC)

Domain Controller sind die zentralen Server in einer Windows-Domäne und verwalten alle sicherheitsrelevanten Funktionen im Netzwerk. Ihre Hauptaufgaben bestehen in der Authentifizierung und Autorisierung von Benutzern und Computern.

Warum DCs absichern?

- Zentrale Verwaltung: DCs steuern den Zugang zu allen Ressourcen im Netzwerk. Wenn ein Angreifer Zugriff auf einen DC erhält, kann er leicht auf alle anderen Systeme und Daten zugreifen.

- Kontrolle über Benutzer und Berechtigungen: DCs verwalten Benutzerkonten und Berechtigungen. Ein kompromittierter DC kann dazu führen, dass Angreifer Benutzerkonten erstellen, Zugriffsrechte ändern und auf sensible Daten zugreifen können.

- Kerberos-Tickets und Hashes: DCs verwalten Kerberos-Tickets, mit denen sich Benutzer im Netzwerk authentifizieren. Ein Angreifer könnte Passwörter oder Hashes stehlen und sich unbefugten Zugang verschaffen.

- Wichtige Sicherheitsrichtlinien: Über Gruppenrichtlinien werden Sicherheitsrichtlinien und Software-Verteilungen in der Domäne konfiguriert. Ein Angreifer könnte Sicherheitsrichtlinien aufheben oder gefährliche Software verteilen.

2. Member Server

Member Server sind in der Domäne eingebundene Server, die spezifische Aufgaben übernehmen, wie zum Beispiel Dateiserver, Applikationsserver, SQL-Server usw. Sie haben in der Regel spezifische Berechtigungen und Daten, die für den Betrieb wichtig sind.

Warum Member Server absichern?

- Zugriff auf sensible Daten und Anwendungen: Viele Member Server speichern geschäftskritische Daten und Anwendungen. Ein kompromittierter Server könnte den Angreifern Zugang zu diesen Daten und Funktionen verschaffen.

- Möglicher Ausgangspunkt für laterale Bewegungen: Ein Angreifer, der Zugriff auf einen Member Server hat, könnte diesen nutzen, um sich weiter im Netzwerk zu bewegen und letztlich auch auf höher privilegierte Server, wie einen Domain Controller, zuzugreifen.

- Verfügbarkeit und Betriebssicherheit: Member Server sind oft für bestimmte Dienste zuständig, die für den täglichen Betrieb wichtig sind. Ein Angriff auf diese Server könnte die Verfügbarkeit und Leistung des Netzwerks beeinträchtigen.

- Vulnerabilities und Patches: Member Server sind wie DCs anfällig für Sicherheitslücken in Betriebssystemen und Anwendungen. Regelmäßiges Patchen und Absichern ist notwendig, um Schwachstellen zu minimieren.

3. Mögliche Konsequenzen bei mangelnder Absicherung

- Datenverlust und Datenkompromittierung: Ein kompromittierter Domain Controller oder Member Server kann dazu führen, dass vertrauliche Informationen verloren gehen oder gestohlen werden.

- Störung der Geschäftsabläufe: Durch Angriffe könnten Server ausfallen oder Daten verändert werden, was den Betrieb lahmlegen oder Kundenbeziehungen gefährden könnte.

- Kosten für Wiederherstellung und Imageverlust: Die Wiederherstellung nach einem Sicherheitsvorfall kostet Zeit und Geld und kann dem Ruf des Unternehmens schaden.

- Rechtliche und regulatorische Konsequenzen: Unternehmen, die sensible Daten speichern (z.B. persönliche Daten), können bei unzureichendem Schutz rechtliche Konsequenzen erleiden, insbesondere in Regionen mit Datenschutzvorschriften wie der DSGVO.

Wichtige Schutzmaßnahmen

- Härtung der Systeme: Deaktivierung unnötiger Dienste, Einschränkung von Netzwerkprotokollen und Konfiguration sicherer Authentifizierungsmechanismen.

- Regelmäßige Aktualisierungen und Patches: Sicherheitslücken können durch regelmäßige Updates minimiert werden.

- Sichere Zugriffsverwaltung: Strenge Kontrolle von administrativen Berechtigungen und die Nutzung von „Least Privilege“-Prinzipien.

- Überwachung und Protokollierung: Einrichten von Monitoring-Systemen und regelmäßige Überprüfung der Protokolle, um verdächtige Aktivitäten frühzeitig zu erkennen.

Zusammengefasst ist die Absicherung von Domain Controllern und Member Servern entscheidend, um ein Unternehmen vor Sicherheitsrisiken zu schützen, die Integrität und Verfügbarkeit von Daten zu gewährleisten und die Infrastruktur widerstandsfähiger gegenüber Angriffen zu machen.

Windows Server 2025 Hardening

Folgende Gruppenrichtlinien zum sofortigen Einsatz in einer Domäne oder auch auf einem lokalen Windows Server.

Policies zum direkten Import inkl. den dazugehörigen Berichten zum Download:

- Hardening Windows Server 2025 MS and DC

- Hardening Windows Server 2025 local

- Hardening Windows Defender Firewall

- Hardening Microsoft Defender AntiVirus

- Hardening Microssoft Edge

- Hardening Internet Explorer

- Hardening Mozilla Firefox

- Hardening Chrome

- TLS 1.3 Encryption

- Update: 27.02.2025

Anwendbare Firewallregeln auf einem Basissystem ohne zusätzlich installierten Rollen und Features.

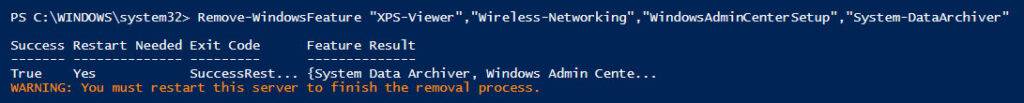

Nicht benötigte Windows-Feature lassen sich auf diese Weise entfernen:

Get-WindowsFeature | Where-Object {$_. installstate -eq “installed”} | ft Name,Installstate

Remove-WindowsFeature “XPS-Viewer”,”Wireless-Networking”,”WindowsAdminCenterSetup”,”System-DataArchiver”