Schadsoftwarefilter

Der Antischadsoftwareschutz in Exchange Server kann während der Installation des Servers deaktiviert werden (Standard ist aktiviert). Wer ihn deaktiviert hat und ihn nun doch aktivieren möchte, geht wie folgt vor.

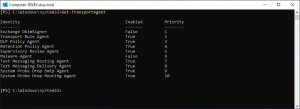

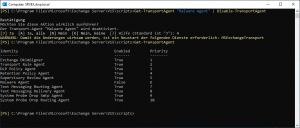

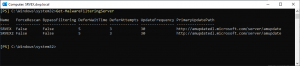

Get-TransportAgent

Exchange Malware Agent

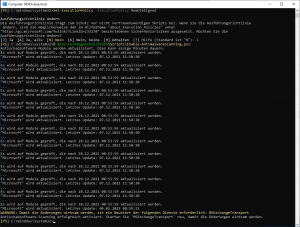

Zur Bereitstellung des Antischadsoftwareschutzes in Exchange setzen wir folgenden Befehl ab. Währenddessen wir direkt nach Updates gesucht. Der Antischadsoftwareschutz in Exchange Server wurde in Exchange 2013 eingeführt und wird vom Transport-Agent namens Malware Agent bereitgestellt.

& $env:ExchangeInstallPath\Scripts\Enable-AntimalwareScanning.ps1

& $env:ExchangeInstallPath\Scripts\Disable-AntimalwareScanning.ps1 oder

CD $ExScripts

.\Enable-AntimalwareScanning.ps1

Der Transportagent ist dann einmal durchzustarten.

Restart-Service MSExchangeTransport

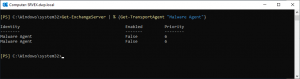

Zur Abfrage ob der Malware Agent aktiviert ist, prüfen wir die Einstellungen direkt am Transport Agent.

Get-ExchangeServer | % {Get-TransportAgent “Malware Agent”}

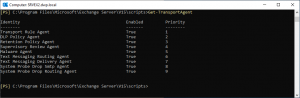

Eine Übersicht was der Transport Agent alles bereitstellt erfahren wir mit diesem Befehl.

Get-TransportAgent

Get-ExchangeServer | % {Get-TransportAgent “Malware Agent”}

Wenn der Malware Agent deaktiviert werden soll, dann hauen wir diesen Befehl raus

Get-TransportAgent “Malware Agent” | Disable-TransportAgent

Get-TransportAgent “Malware Agent” | Enable-TransportAgent

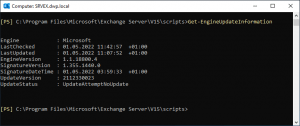

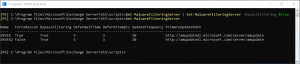

Den Status der Engine fragen wir mit diesem Befehl ab.

Get-EngineUpdateInformation

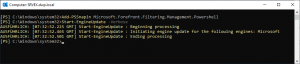

Die Malware Engine aktualisieren

Start-EngineUpdate -Verbose

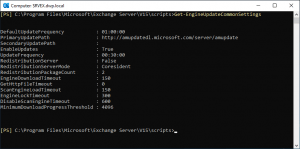

Die allgemeinen Engine Update Settings fragen wir wie folgt ab.

Get-EngineUpdateCommonSettings

Malware Filtering Server Bypass Einstellungen abfragen.

Get-MalwareFilteringServer

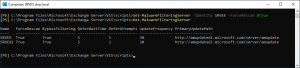

Malware Filtering Server Bypass (Umgehung des Scans) aktivieren

Get-MalwareFilteringServer | Set-MalwareFilteringServer -BypassFiltering $true

Get-MalwareFilteringServer | Set-MalwareFilteringServer -BypassFiltering $false

Den (Force) ReScan ein- oder ausschalten ist eine Option, es hängt davon ab, ob die zugestellten E-Mails nachdem diese über EOP (Exchange Online Protection) überprüft worden sind, noch einmal (lokal – on prem) gescannt werden sollen.

Set-MalwareFilteringServer -Identity SRVEX -ForceRescan $true

FIP-FS-Fehler Can’t Convert “2201010001” to long

Microsoft hat jetzt noch im Zusammenhang mit dem Error

FIP-FS-Fehler Can’t Convert “2201010001” to long

ein Skript zur Reparatur der ScanEngine herausgebracht.

Optionales:

Über den Header eine E-Mail kann man z.B. anhand des Parameters,

X-MS-Exchange-Transport-EndToEndLatency

die verzögerung einer E-Mail ermitteln

Ob eine E-Mail bereits über EOP überprüft worden ist, stellen wir mit diesem Eintrag im Header fest.

X-MS-Exchange-Organization-AVStamp-Service: 1.0

Das Snap-In für das Forefront Filtering Management lautet:

Add-PSSnapin Microsoft.Forefront.Filtering.Management.Powershell

https://www.der-windows-papst.de/2021/04/11/exchange-quarantaene-mailbox-isoliert/