Webserver einrichten

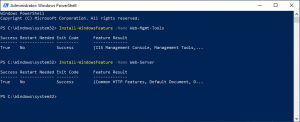

Auf dem Webserver installieren wir die Rolle Web Server (IIS).

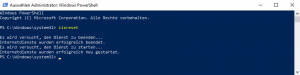

Install-WindowsFeature -Name Web-Server

Install-WindowsFeature -Name Web-Mgmt-Tools

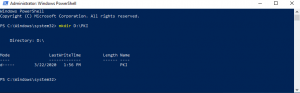

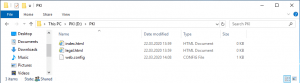

Erstellen ein Share namens PKI und geben diesen frei.

Physischer Ordner D:\PKI

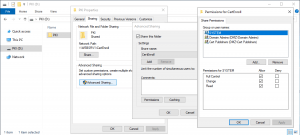

Freigabe: \\WEBSRV1\PKI

Freigabeberechtigung: Cert Publishers Change & Read

Dateiberechtigung: Cert Publishers Modify

Alternative über die Powershell:

mkdir D:\PKI

New-Item -Path “D:\” -Name “PKI” -ItemType “directory”

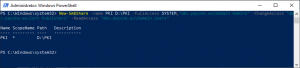

New-SmbShare -name PKI D:\PKI -FullAccess SYSTEM,”dmz.dwp.eu\Domain Admins” -ChangeAccess “dmz.dwp.eu\Cert Publishers” -ReadAccess “dmz.dwp.eu\Domain Users”

Wechseln in den Ordner D:\PKI und erstellen eine Datei namens legal.html.

Write-Output “Platzhalter für die Nutzungsbedingungen und anderen rechtlichen Kram.“ | Out-File D:\PKI\legal.html

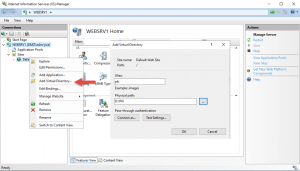

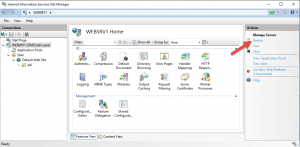

Einrichtung Virtual Directory

Öffnen den IIS Manager und erstellen unter Default Web Site ein Virtual Directory.

Alias:PKI

Pysical Path: D:\PKI

Alternative über die Powershell:

New-WebVirtualDirectory -Site “Default Web Site” -Name PKI -PhysicalPath D:\PKI

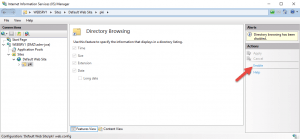

Nachdem das Virtual Directory erstellt wurde aktivieren wir das Browsen im Verzeichnis.

Alternative über die Powershell:

Get-WebConfigurationProperty -filter /system.webServer/directoryBrowse -name enabled -PSPath “IIS:\Sites\Default Web Site\PKI”

Set-WebConfigurationProperty -filter /system.webServer/directoryBrowse -name enabled -value $true -PSPath “IIS:\Sites\Default Web Site\PKI”

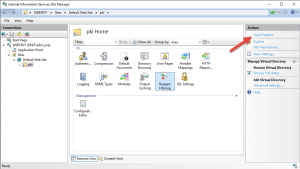

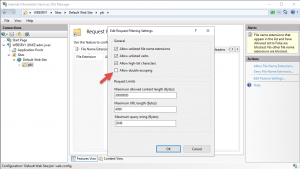

Danach aktivieren wir unter Request Filtering das „Allow double escaping“.

Alternative über die Powershell:

Set-WebConfigurationProperty -filter /system.webServer/Security/requestFiltering -name allowDoubleEscaping -value $true -PSPath “IIS:\Sites\Default Web Site\PKI”

Alternative über die CMD. Wechseln dazu in den Ordner:

C:\Windows\system32\inetsrv\appcmd set config “Default Web Site” /section:requestfiltering /allowDoubleEscaping:true

IISReset

Im nächsten Schritt erstellen wir ein CNAME im DNS namens PKI und verweisen auf den Server WEBSRV1.

Add-DnsServerResourceRecordCName -Name “PKI” -HostNameAlias “WEBSRV1” -ZoneName “dmz.payone.eu”

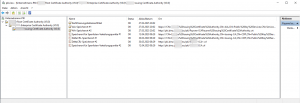

Prüfen die Konfiguration mit dem Tool pkview.msc

https://www.der-windows-papst.de/2019/12/28/cannot-manage-active-directory-certificate-services-0x424/

Bildquelle: Pixabay