ECCCurve & Perfect Forward Secrecy

Welche ECCKurven werden von einem System unterstützt und in welcher Reihenfolge.

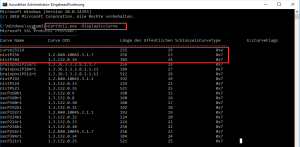

Mit dem Befehl

- CertUtil.exe –DisplayEccCurve

lassen wir uns die vom System unterstützen Kurven anzeigen. In diesem Fall handelt es sich um einen Windows Server 2016.

Die ersten 3 rot markierten Kurven sind bevorzugte Kurven. Diese lassen sich über eine Gruppenrichtlinie steuern.

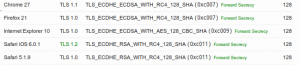

Für den Einsatz von PFS (Perfect Forward Secrecy) ist es erforderlich Cipher Suiten bevorzugt einzusetzen die ECDHE/DHE unterstützen, wie in diesem Beispiel.

Beim roll-out ist darauf zu achten, dass diese dann auch in der Reihenfolge ganz oben stehen. Gegenüber dem RSA Verfahren (welches vermieden werden sollte) haben ECC-Verfahren in puncto Schlüssellänge noch weitere Vorteile als DL-Verfahren ohne elliptische Kurven. Denn eine RSA-Schlüssellänge von 1.024 Bit entspricht eine ECC-Schlüssellänge von 160 und das bei vergleichbarer Sicherheit. Dadurch ist das Signieren oder die Diffie-Hellman-Berechnung eines ECC-Verfahrens bei gleicher Sicherheitsstufe etwa um den Faktor zehn schneller als bei RSA. Das spart Rechenzeit und Bandbreite. Ein weiterer Vorteil ist, dass diese Methode in keiner Abhängig zum privaten Schlüssel des Servers steht. Das bedeutet im Detail, wenn Cipher Suiten eingesetzt werden die kein Perfect Forward Secrecy unterstützen und der Privat-Key in fremde Hände gelangt ist, so kann die aufgezeichnete und verschlüsselte Konversation ohne weitere Probleme und großen Aufwand entschlüsselt werden.